El conocimiento sobre los enlaces troncales agrega mucho valor a la hora de garantizar un buen desempeño de nuestras redes locales. El propósito de los enlaces troncales es esencial, ya que su principal misión es facilitar la inter-comunicación entre las distintas VLANs, es decir, las redes de área local virtuales, pero también para compartir estas VLANs con otros switches gestionables que tengamos conectados a la red. En el momento de llevar a cabo una correcta configuración es importante tener al menos un conocimiento básico de lo que es exactamente un enlace troncal. De esta manera, se facilita el proceso a seguir que veremos con detalle en las siguientes líneas. Por lo que es importante tener claro el switch gestionable que tienes en tu poder para llevar a cabo una correcta configuración desde el primer paso.

En esta ocasión, te explicamos cuál es la configuración a realizar de un enlace trunk en switches Cisco y D-Link. Es un enlace que se configura en uno o más puertos de un switch para permitir el paso del tráfico de las distintas VLANs que hemos configurado. Este enlace puede funcionar en una conexión de switch a otro switch o bien, de un switch a un router, e incluso de un switch a un servidor que soporte el estándar 802.1Q para «pasarle» varias VLANs simultáneamente.

El protocolo esencial que da vida al enlace troncal es el que pertenece al estándar IEEE 802.1Q. Los dos métodos más comunes son 802.1q, que cambia un campo dentro del paquete, y el ISL (creado y licenciado por Cisco) que agrega un encabezado adicional al marco, pero deja intacta la información básica en el marco original. Hay que comprender que sin un enlace troncal, el hecho de querer presentar dos o más VLAN a dos o más switches, necesitaría un enlace de cada VLAN en cada switch a la misma VLAN en todos los demás switches que participan en dicha VLAN.

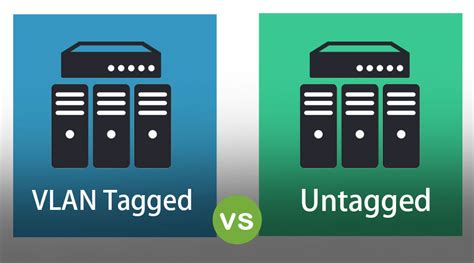

El proceso de añadir el ID de la VLAN se denomina frame tagging o etiquetado de la trama. Recordemos que cuando estamos hablando de tramas, lo hacemos a nivel de capa 2, es decir, a nivel de enlace de datos. Se modifica la información que se encuentra dentro de la trama para que así los switches involucrados logren identificar tanto las VLANs de origen como de destino. El proceso de quitar el ID de la VLAN se denomina frame untagging o desetiquetado de la trama.

Cuando configuramos una nueva red local usando VLANs, es muy importante diferenciar entre las tramas «tagged» y «untagged». A menudo en las interfaces gráficas de usuario de los diferentes switches, podemos encontrar una T y una U en los diferentes puertos, indicando cómo queremos configurar el VLAN ID en cuestión. Las VLANs tagged con las etiquetadas, generalmente estos puertos físicos van hacia un router, switch, un punto de acceso WiFi profesional que soporte VLANs o un servidor. Un mismo puerto puede tener una o varias VLANs como tagged, de hecho, es lo más normal, en un mismo enlace físico tenemos varias VLANs simultáneamente. Y un enlace troncal de VLAN en concreto no pertenece a una VLAN específica, se trata de un conducto para varias VLAN entre switches o routers.

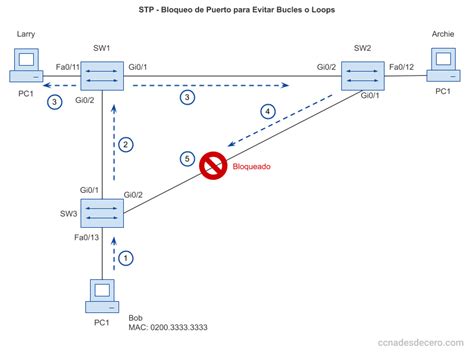

Spanning Tree Protocol (STP) y Redundancia

Imagine una red de 30 switches todos troncales en conjunto formando pequeños triángulos en todas direcciones para crear redundancia, el diseño de árbol de expansión se volverá muy complicado solo para una vlan, si ahora agregamos 50 vlans, si un enlace comienza a fallar o tiene algún tipo de comunicación unidireccional en curso.

Origen y Propósito de los Enlaces Troncales

Estos tipos de enlaces surgieron debido a la necesidad de mantener el tráfico local en lugar de enrutarlo, la velocidad del enrutador solía ser bastante lenta y surgió el término «enrutar cuando se puede, conectar cuando se debe». Los enlaces troncales pueden tener diferentes configuraciones. Y todas ellas cumplen con unos requisitos que pueden ser necesarios para muchas redes. No todas tienen las mismas necesidades, pues los usos que se les pueden dar son muchos.

Métodos de Configuración de Enlaces Troncales

- IEEE no ISL: Algunas redes, que por lo general son antiguas, siguen utilizando ISL. Estas se pueden configurar en este modo, el cual admite tráfico de forma simultánea. Tanto etiquetado como sin etiquetar. Con esto se asigna a un puerto de enlace troncal un PVID predeterminado, y entonces el tráfico que circule sin etiquetar se transporta en este de forma predeterminada.

- DTP (Dynamic Trunking Protocol): Este es un protocolo que está limitado a una marca, Cisco en este caso, ya que son los propietarios. Por lo cual, si tenemos otras marcas de dispositivos, no podremos utilizarlo. Este se encarga de administrar la negociación del enlace troncal, pero solo si el puerto de el otro switch se configura como un enlace troncal que pueda funcionar con DTP.

- Dinámico automático: Este envía de forma periódica, tramas de DTP al puerto remoto. El puerto local, le indica al puerto remoto que puede establecer enlaces troncales, pero no solicita que este pase a un estado de enlace troncal.

- Activado predeterminado: Se enviarán de forma periódica, las tramas DTP denominadas como notificaciones al puerto remoto. Este notifica al puerto remoto el cambio de estado a enlace troncal. Después el puerto local, envía una respuesta a la notificación, y cambia el estado del enlace troncal.

Requisitos y Capacidades de un Enlace Troncal

Dentro de una red, el enlace troncal es lo que se encarga de conectar diferentes dispositivos en diferentes redes. Este es esencial para el funcionamiento de las redes, y siempre debe garantizar la transmisión de datos entre ambas redes. Este debe ser un funcionamiento óptimo y confiable, el cual debe poder soportar ciertas capacidades. En primer lugar, debe contar con la velocidad suficiente para poder soportar altos niveles de tráfico. Esto es porque la velocidad del enlace troncal, va a limitar la velocidad a la que se puedan realizar las transferencias de datos entre las diferentes redes. Por otro lado, debe ser capaz de soportar la carga del tráfico pesado sin que ocasione congestión o pérdidas en los datos. Esto por lo general, se logra implementando diferentes técnicas de control de gestión. Puede ser el flujo de datos, o la priorización de paquetes dentro del sistema. La confiabilidad del enlace troncal también juega un papel muy importante. Esto es muy importante dentro de cualquier red, y para ello se deben implementar diferentes tecnologías que nos ayudarán mucho. Estas son la redundancia, el balanceo de carga y la configuración de enlaces de reserva. Por otro lado, la seguridad se garantiza con la utilización de cifrados de datos que se transmiten por la red. Y por último, este debe ser un sistema que sea sencillo de configurar y mantener. Para ello podemos utilizar diferentes tecnologías de redes, para que no tengamos inconvenientes ni dificultades a la hora de solucionar algún problema.

Importancia de la Configuración de Enlaces Troncales

Una vez claras las capacidades y otros detalles clave de los enlaces troncales, hay que tener claro cuál es la verdadera importancia del motivo por el que resulta a veces tan imprescindible configurarlos. De primeras, nos ayudan a que la calidad de transmisión sea mayor, además de que también se consigue que la eficiencia del ancho de banda en la red aumente también. Todo esto, nos lleva a que la configuración de un enlace trunk sea inevitable si se quiere disfrutar de una correcta distribución del tráfico en múltiples enlaces de comunicación. Con esto se consigue que la red en cuestión, que es la nuestra en este caso, pueda funcionar de una manera más eficiente en todo momento. Sin olvidar mencionar que se simplifica la gestión, se aumenta la flexibilidad y también se logra mejorar la seguridad.

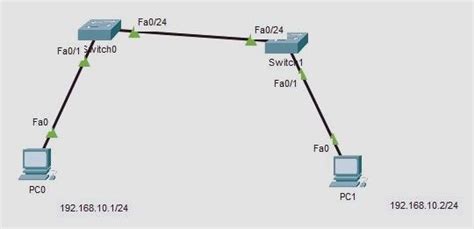

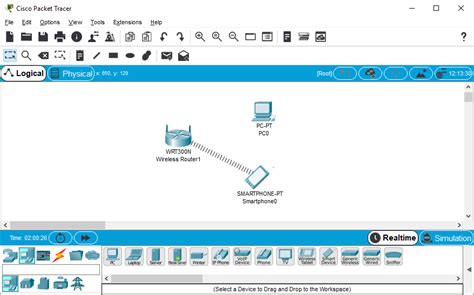

Configuración en Switches Cisco con Packet Tracer

Optamos por esta marca porque es uno de los más utilizados cuando estamos aprendiendo sobre redes, ya que la típica certificación Cisco CCNA es ampliamente conocida por cualquier administrador de redes. Además, debemos tener en cuenta que Cisco dispone de herramienta como Cisco Packet Tracer para realizar pruebas de configuración con un simulador. Packet Tracer es una herramienta muy importante en el mundo de las redes, especialmente para aquellos que están en proceso de aprendizaje y necesitan aprender a configurar equipos. Con una interfaz muy intuitiva, facilita la creación de mapas de red mediante la incorporación de todo tipo de dispositivos que podemos encontrar en un entorno de red, como routers, switches y ordenadores, por ejemplo. Además, una de las ventajas más destacadas de Packet Tracer es su capacidad para representar visualmente el flujo de datos que se procesa en la red, lo que facilita la identificación de posibles problemas y permite optimizar el sistema en red.

La imagen que compartimos más arriba simula una pequeña red que consiste en dos ordenadores y cada uno de los mismos está conectado a un switch. A su vez, estos switches se encuentran conectados entre sí. Este escenario consiste en la aplicación de un enlace troncal que permite que dos ordenadores en una misma VLAN puedan comunicarse. Ahora vemos la misma red de ejemplo, pero con el detalle de los puertos utilizados. Generalmente para la configuración de los enlaces troncales, se utiliza el último puerto de cada switch. En la primera línea podemos ver nuestra VLAN número 10 con nombre ejemplo. También nos indica que está activa y está asignada a la interfaz Fast Ethernet 0/1.

Ahora, debes configurar el enlace troncal en cada uno de los switches. Importante. Depende de la marca y modelo que utilices, te aparecerá o no ese mensaje. Pero, no debes preocuparte. Este mensaje nos indica que la encapsulación troncal de la interfaz no está establecida con el estándar IEEE 802.1Q que hemos mencionado más arriba. Un aspecto también muy importante, es que el comando «switchport mode trunk» permite realizar un enlace troncal de todas y cada una de las VLANs, pero todos los switches permiten añadir o quitar los VLAN ID de este enlace troncal. ¿Para qué vamos a pasar una VLAN si realmente no la vamos a utilizar en el otro switch? Ahora, solamente tenemos que asignar las direcciones IP a cada ordenador y sólo necesitas hacer ping para comprobar que ambos ordenadores pueden comunicarse correctamente. Es decir, de acuerdo al ejemplo demostrado desde el ordenador con la IP 192.168.10.1 debes hacer ping al ordenador con IP 192.168.10.2. Por último, queda un paco que es recomendable llevar a cabo: una verificación de la configuración del enlace troncal que acabamos de realizar. Para esto se tiene que usar el comando show interfaces interface-ID switchport.

Configuración en Switches D-Link

No todo va a ser Cisco en el mundo de las redes, D-Link es uno de los mejores fabricantes y que más switches gestionables tienen en su portfolio. En un switch D-Link DGS-1210-10MP, podemos irnos directamente al menú de VLAN / 802.1Q VLAN, y elegir que los puertos estén untagged, tagged o que no sean miembro. en este caso, si queremos que los puertos 1, 2, 3, 4, 9 y 10 estén en troncal, basta con seleccionarlos todos ellos en modo «tagged». Si intentamos poner el mismo puerto con varias VLANs en tagged, nos dejará sin problemas. El switch D-Link DXS-1210-10TS nos permite una mayor configurabilidad, en este caso, podemos configurarlo en «Características L2 / Interfaz de VLAN». Aquí podemos ponerlo en modo VLAN «Enlace», comprobar las tramas que llegan si queremos que estén siempre etiquetadas, no etiquetadas o ambas, e incluso podremos definir una VLAN nativa.

Puerto de Acceso vs. Puerto Troncal

Los puertos de switch son componentes fundamentales de su TI que permiten la comunicación de red. Estos dispositivos de hardware alámbricos son responsables de conectar y permitir la transferencia de datos entre diferentes dispositivos y partes de la red que están conectadas a sus puertos. Dado que desempeñan un papel fundamental para garantizar la conectividad y la disponibilidad de la red, es importante que los administradores de red tengan una comprensión, asignación y visibilidad clara de los puertos de sus switches de red. La discusión sobre "Puertos de acceso vs. Puertos troncales" se debe comprender claramente y evaluar para aprovechar la implementación efectiva de puertos de switch y superar varios desafíos de la gestión de puertos de switch en su red.

| Factor | Puerto de Acceso | Puerto Troncal |

|---|---|---|

| Conectividad del dispositivo | Recomendados para dispositivos finales dentro de la misma VLAN. | Recomendados para componentes de red como servidores y firewalls, y para conectar switches entre sí. |

| Configuración | Admite comunicación en la VLAN predeterminada (VLAN 0) o una VLAN específica configurada. | Admite comunicación entre todas las VLAN (por defecto), con opción de limitar VLANs permitidas (pruning). |

| Resolución de problemas | Menos complejo, afecta a una sola VLAN. | Más complejo, afecta a varias VLAN. |

| Conmutación de capa 2 vs. capa 3 | Principalmente capa 2; puede usarse con switches de capa 3 para conectividad de capa 2 en la misma VLAN. | Puede usarse tanto en capa 2 como en capa 3, permitiendo transferencia de datos entre subredes IP y VLAN. |

| Protocolo de árbol de expansión (STP) | Admite STP configurado por VLAN. | Admite STP configurado por puerto. |

| Seguridad | Mayor seguridad y aislamiento de comunicaciones. | Comparativamente menos seguro debido a la comunicación entre múltiples VLAN. |

| Dominio de difusión | Solo admite un único dominio de difusión. | Admite varios dominios de difusión. |

Puerto de Acceso 101: ¿Qué es y qué hace?

Los puertos de acceso son puertos de switch de red que están configurados para transportar tráfico de red solo para una LAN virtual (VLAN) específica. Estos puertos de switch están conectados con otros dispositivos como los dispositivos de usuario final dentro de una VLAN especificada. Esto garantiza que el tráfico de estos componentes dentro de la VLAN configurada no interrumpa el tráfico de otras VLAN. Esto a su vez aísla los componentes de la VLAN de otras VLAN de red. Los puertos de acceso facilitan la comunicación entre los componentes mediante paquetes de datos no etiquetados. Cuando el tráfico entra en el puerto de acceso, el switch agrega una etiqueta VLAN a las tramas de datos procesadas para identificar a qué VLAN pertenece el tráfico.

Conceptos básicos del puerto troncal: ¿Qué debe saber?

Los puertos troncales están configurados para transportar tráfico y permitir la comunicación de red entre diferentes VLAN. De forma predeterminada, los puertos troncales permiten el tráfico de todas las VLAN de la red. Sin embargo, los administradores de red pueden limitar o eliminar las VLAN necesarias para restringir su tráfico a través de los puertos troncales. Los puertos troncales se utilizan a menudo para conectar diferentes puertos de switch en un diseño de red jerárquico. También se pueden utilizar para conectar puertos de switch a otros componentes de red, como servidores DHCP y firewalls. Los puertos troncales facilitan la comunicación entre los diferentes componentes de la red mediante tramas de datos etiquetadas. Basándose en protocolos como IEEE 802.1Q e ISL, los puertos troncales etiquetan cada paquete con un ID de VLAN.

Puertos de acceso vs. Puertos troncales: ¿Cuándo usar cuál?

Al elegir entre puertos de acceso y puertos troncales, además de comprender las diferencias principales, también es importante tener en cuenta los requisitos específicos de los dispositivos que se conectan y la jerarquía general de la red. Aquí hay algunos ejemplos de casos de uso de cuándo usar qué tipo de puerto de switch:

- Estaciones de trabajo de oficinas locales: Los dispositivos conectados aquí a menudo solo requieren acceso a una sola VLAN o subred IP. Configurar los puertos de switch de conexión con puertos de acceso garantiza que los administradores de red controlen y tengan visibilidad sobre qué dispositivos tienen acceso a qué recursos de red, y puede ayudar a evitar ataques o accesos no autorizados.

- Dispositivos de red compartidos: Los usuarios que operan en varias subredes IP o VLAN acceden a dispositivos de oficina, como teléfonos IP, puertas de enlace VoIP, sistemas de videoconferencia e impresoras. Estos dispositivos deben conectarse a un puerto troncal para admitir este requisito. Sin embargo, si estos dispositivos se van a utilizar dentro de una subred, los puertos de acceso son adecuados.

- Entornos de red inalámbrica: Se requieren habilitadores de redes inalámbricas, como puntos de acceso, para permitir el acceso y la comunicación a través de varias VLAN. Esto requiere que los puntos de acceso estén conectados a un puerto de switch configurado como un puerto troncal.

- Componentes de almacenamiento y gateway: Las redes que implementan sistemas RAID y dispositivos de gateway, incluidos los firewalls de red, deben conectar estos dispositivos a puertos troncales para permitir funciones de comunicación de red integrales.

- Entornos de alta disponibilidad: Los puertos troncales permiten conexiones redundantes en redes de alta disponibilidad al tiempo que permiten el acceso a varias VLAN. Al usar puertos troncales para conectar switches en una red HA, los administradores de red pueden crear una topología de red resistente que pueda manejar la congestión del tráfico y proporcionar un failover eficiente en caso de fallo de la red.

VLAN Trunking Protocol (VTP)

VTP son las siglas de VLAN Trunking Protocol, un protocolo de mensajes de nivel 2 usado para configurar y administrar VLANs en equipos Cisco. Permite centralizar y simplificar la administración en un dominio de VLANs, pudiendo crear, borrar y renombrar las mismas, reduciendo así la necesidad de configurar la misma VLAN en todos los nodos. Es el modo por defecto. Desde él se pueden crear, eliminar o modificar VLANs. Su cometido es anunciar su configuración al resto de switches del mismo dominio VTP y sincronizar dicha configuración con la de otros servidores, basándose en los mensajes VTP recibidos a través de sus enlaces trunk. Debe haber al menos un servidor. En este modo no se pueden crear, eliminar o modificar VLANs, tan sólo sincronizar esta información basándose en los mensajes VTP recibidos de servidores en el propio dominio. Un cliente VTP sólo guarda la información de la VLAN para el dominio completo mientras el switch está activado. Desde este modo tampoco se pueden crear, eliminar o modificar VLANs que afecten a los demás switches. La información VLAN en los switches que trabajen en este modo sólo se puede modificar localmente. Los administradores cambian la configuración de las VLANs en el switch en modo servidor. Después de realizar cambios, estos son distribuidos a todos los demás dispositivos en el dominio VTP a través de los enlaces permitidos en el trunk (VLAN 1, por defecto), lo que minimiza los problemas causados por las configuraciones incorrectas y las inconsistencias.

Los dispositivos que operan en modo transparente no aplican las configuraciones VLAN que reciben, ni envían las suyas a otros dispositivos. Sin embargo, aquellos que usan la versión 2 del protocolo VTP, enviarán la información que reciban (publicaciones VTP) a otros dispositivos a los que estén conectados con una frecuencia de 5 minutos. Los dispositivos que operen en modo cliente, automáticamente aplicarán la configuración que reciban del dominio VTP. Para que dos equipos que utilizan VTP puedan compartir información sobre VLAN, es necesario que pertenezcan al mismo dominio. Las configuraciones VTP en una red son controladas por un número de revisión. Si el número de revisión de una actualización recibida por un switch en modo cliente o servidor es más alto que la revisión anterior, entonces se aplicará la nueva configuración. De lo contrario se ignoran los cambios recibidos.

Cuando se añaden nuevos dispositivos a un dominio VTP, se deben resetear los números de revisión de todo el dominio VTP para evitar conflictos. Se recomienda tener mucho cuidado al usar VTP cuando haya cambios de topología, ya sean lógicos o físicos. Realmente no es necesario resetear todos los números de revisión del dominio. Sólo hay que asegurarse de que los switches nuevos que se agreguen al dominio VTP tengan números de revisión más bajos que los que están configurados en la red. Si no fuese así, bastaría con eliminar el nombre del dominio del switch que se agrega. El VTP sólo aprende sobre las VLAN de rango normal (ID de VLAN 1 a 1005). Las VLAN de rango extendido (ID mayor a 1005) no son admitidas por el VTP. El VTP guarda las configuraciones de la VLAN en la base de datos de la VLAN, denominada vlan.dat. VTP puede operar sin autenticación, en cuyo caso resulta fácil para un atacante falsificar paquetes VTP para añadir, cambiar o borrar la información sobre las VLANs. Existen herramientas disponibles gratuitamente para realizar esas operaciones. Debido a eso se recomienda establecer un password para el dominio VTP y usarlo en conjunto con la función hash MD5 para proveer autenticación a los paquetes VTP.

Configuración básica de VTP en Switches CISCO empleando packet tracer

Resolución de Problemas Comunes en Enlaces Troncales

Configurar un enlace troncal es realmete muy sencillo, aunque eso sí, hay que seguir una serie de recomendaciones a la hora de realizarlo, y fijarnos muy bien en los puertos donde lo estamos configurando. Además, debemos tener muy en cuenta que en un mismo puerto no pueden haber dos VLANs como untagged, tal y como hemos visto en el switch de D-Link a través de la interfaz gráfica de usuario, solamente nos permite poner en modo «Acceso» una determinada VLAN ID, sin embargo, sí podemos configurar varias VLANs id en un puerto que esté configurado como enlace o trunk. En la práctica, configurar enlaces troncales es una tarea sin demasiadas complicaciones, pero siempre pueden surgir problemas que afecten al rendimiento de la red o incluso interrumpir la comunicación entre dispositivos. Es importante identificar el origen del problema para poder poner la solución adecuada. Uno de esos problemas es el error de encapsulación, que puede aparecer en switches Cisco con el mensaje «Command rejected: An interface whose trunk encapsulation is ‘Auto’ can not be configured to ‘trunk’ mode'». Este mensaje tan largo, que a priori puede asustarnos, está perfectamente localizado. El modo troncal también puede fallar cuando la opción “auto” espera una negociación que no siempre se completa. Otro problema habitual es el VLAN native mismatch. Esto pasa cuando dos switches conectados por un trunk tienen configurada una VLAN nativa diferente. La solución pasa por alinear las VLANs nativas en ambos lados con el comando switchport trunk native vlan , por ejemplo, switchport trunk native vlan 10. Tampoco hay que pasar por alto que los bucles de red son un riesgo en configuraciones con trunks. Por eso es importante chequear el estado de STP con show spanning-tree y ajustar la prioridad del switch raíz con spanning-tree vlan priority si es necesario. Desactivar puertos sospechosos tampoco es mala opción si el problema persiste.