La configuración de redes con VLANs puede presentar desafíos, especialmente cuando se integran diferentes dispositivos como pfSense y switches D-Link. Uno de los problemas comunes es la falta de conectividad o la asignación incorrecta de direcciones IP a través de DHCP. Este artículo aborda las dudas y soluciones para configurar correctamente las VLANs, asegurando la comunicación entre dispositivos en diferentes subredes.

Cuando se implementan VLANs, surge la pregunta de si toda la red debe estar asignada a una VLAN. La respuesta es que cada dispositivo de red debe pertenecer a una VLAN específica para lograr la segmentación deseada. La clave está en la correcta configuración de los identificadores de VLAN (VID en el switch y TAG en pfSense).

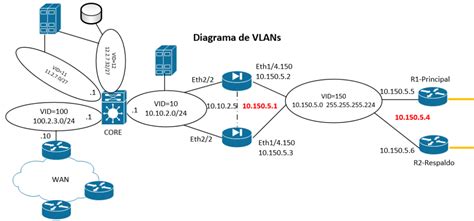

Es fundamental que el VID configurado en el switch coincida con el TAG asignado en pfSense para la misma VLAN. Por ejemplo, si en el switch D-Link se crea una VLAN con VID 2, en pfSense se debe configurar una VLAN con TAG 2 para que la comunicación sea posible.

Un escenario común de problemas ocurre al configurar un puerto de switch. Si un puerto se configura como "tagged" en el switch y se le asigna una VLAN, pero no se configura correctamente en pfSense, no se podrá acceder a la IP de esa VLAN. Para que un puerto funcione correctamente, especialmente el puerto que conecta el switch con pfSense, este debe ser configurado como "tagged".

En el caso de un PC que se desea que pertenezca a una VLAN específica, el puerto del switch al que está conectado debe configurarse como "untagged" para esa VLAN. Posteriormente, en pfSense, se crea la VLAN con el tag correspondiente, se asigna a la interfaz y se configura el servicio DHCP para esa VLAN. A pesar de seguir estos pasos y reiniciar, a veces el DHCP no se asigna correctamente, mientras que la red LAN principal sí funciona.

La solución para este inconveniente radica en la configuración del puerto que conecta pfSense con el switch. Este puerto debe dejarse configurado como "tagged", permitiendo que todas las VLANs definidas en pfSense puedan transitar por él. Luego, en los puertos donde se conectarán los equipos finales, se debe asignar la VLAN deseada como "untagged".

Además de la configuración de puertos y tags, es crucial recordar la configuración del firewall. Siempre se debe permitir en el firewall que las VLANs tengan acceso entre sí si se requiere comunicación inter-VLAN. Nunca se debe olvidar generar la regla correspondiente en la interfaz de la VLAN para autorizar el tráfico.

Para probar la configuración de VLANs en el switch, se puede experimentar con puertos específicos. Por ejemplo, configurar el puerto 2 como "untagged" para la VLAN 50 y el puerto 3 como "untagged" para la VLAN 60. Esto permite verificar la correcta asignación de dispositivos a sus respectivas VLANs.

La función de "trunking" en los switches permite la interconexión de múltiples puertos para aumentar el ancho de banda, pudiendo crear hasta seis grupos de trunking, cada uno soportando hasta 8 puertos. Esta característica es útil para conectar switches entre sí o para enlaces de alta demanda.

En ocasiones, la complejidad de la configuración y la falta de documentación específica para ciertos modelos de switches, como el D-Link DES-1252, pueden complicar el proceso. Contactar al fabricante para resolver dudas puede ser una opción, aunque no siempre es factible.

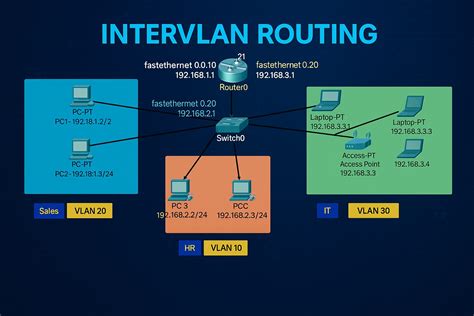

Para lograr la conectividad entre diferentes redes VLAN (InterVLAN Routing), es necesario utilizar algún tipo de protocolo de enrutamiento. Una vez configurado, se pueden emplear Listas de Control de Acceso (ACL) para permitir o denegar el tráfico hacia destinos específicos.

Si se cuenta con un switch de Capa 3 que está realizando el InterVLAN routing, y este tiene las Interfaz de Switch Virtual (SVI) configuradas, pero no hay comunicación entre las diferentes VLANs, es necesario revisar la configuración de enrutamiento y las SVI.

Si un switch de Capa 2 está conectado a un switch de Capa 3, el enlace troncal (trunk) entre ambos switches es fundamental. Si el enlace troncal está configurado correctamente, no debería haber problemas para lograr la comunicación entre equipos terminales conectados a cualquier interfaz del switch de Capa 2, ya sea con acceso a VLAN 30 o VLAN 40.

Es una buena práctica verificar la conectividad básica. Si un equipo está en la VLAN 30, se debe intentar hacer ping a la dirección IP de la SVI correspondiente a la VLAN 30 y, si aplica, a la SVI de la VLAN 40.

Las VLANs son segmentaciones lógicas que se utilizan para diferenciar el tráfico. Si el InterVLAN routing está correctamente configurado y los segmentos de red declarados en el protocolo de enrutamiento, la comunicación entre ellos debería ser posible por defecto.

Es importante recordar la teoría de switching. Las VLANs dividen los dominios de broadcast en un entorno LAN. Cuando los hosts de una VLAN necesitan comunicarse con hosts de otra VLAN, el tráfico debe ser enrutado entre ellas. A esto se le conoce como enrutamiento inter-VLAN.