Los puertos de switch son componentes fundamentales de su infraestructura de TI, permitiendo la comunicación de red. Estos dispositivos de hardware son responsables de conectar y facilitar la transferencia de datos entre diferentes dispositivos y segmentos de la red. Dada su importancia crítica para garantizar la conectividad y la disponibilidad de la red, es esencial que los administradores de red posean una comprensión clara, asignación y visibilidad de los puertos de sus switches.

La discusión sobre "Puertos de Acceso vs. Puertos Troncales" debe ser comprendida y evaluada para lograr una implementación efectiva de los puertos de switch y superar diversos desafíos en la gestión de los mismos dentro de su red. A continuación, explicaremos las diferencias clave entre los puertos de acceso y los puertos troncales.

Conceptos Básicos del Puerto de Acceso

Los puertos de acceso son puertos de switch de red configurados para transportar tráfico de red destinado únicamente a una Red de Área Local Virtual (VLAN) específica. Estos puertos se conectan a dispositivos de usuario final dentro de una VLAN designada, asegurando que el tráfico de estos componentes no interfiera con el de otras VLAN. Esto, a su vez, aísla los componentes de una VLAN de las demás en la red.

Tramas de Puerto de Acceso y Etiquetas VLAN

Los puertos de acceso facilitan la comunicación entre componentes utilizando paquetes de datos no etiquetados. Dado que la VLAN para un puerto de acceso particular está preasignada, el puerto no se basa en la identificación de etiquetas VLAN 802.1Q o Inter-Switch Link (ISL). Cuando el tráfico entra en un puerto de acceso, el switch agrega una etiqueta VLAN a las tramas de datos procesadas para identificar a qué VLAN pertenece el tráfico. Por ejemplo, cuando un dispositivo final envía una trama sin etiquetar a través de un puerto de acceso, el switch la procesa para añadir una etiqueta VLAN, la cual identifica la VLAN adecuada a la que se reenviarán las tramas de datos.

Conceptos Básicos del Puerto Troncal

Este tipo de puertos de switch están configurados para transportar tráfico y permitir la comunicación de red entre diferentes VLAN. Por defecto, los puertos troncales permiten el tráfico de todas las VLAN de la red. Sin embargo, los administradores de red pueden limitar o eliminar VLANs necesarias para restringir su tráfico a través de estos puertos. Los puertos troncales se utilizan a menudo para conectar diferentes puertos de switch en un diseño de red jerárquico. También pueden emplearse para conectar puertos de switch a otros componentes de red, como servidores DHCP y firewalls.

Tramas de Puerto Troncal y Etiquetado VLAN

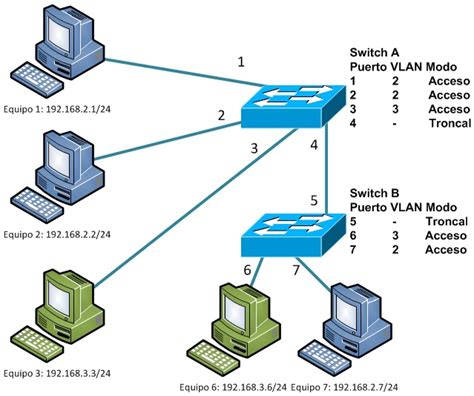

Los puertos troncales facilitan la comunicación entre diferentes componentes de la red mediante tramas de datos etiquetadas. Basándose en protocolos como IEEE 802.1Q e ISL, los puertos troncales etiquetan cada paquete con un ID de VLAN. Los puertos de switch que procesan estas tramas utilizan el ID de VLAN para reenviar el paquete a su VLAN de destino prevista. Dado que los puertos troncales procesan solo tramas de datos etiquetadas, es crucial asegurar que los dos puertos troncales vecinos estén configurados de la misma manera. Es decir, si un puerto troncal está configurado para permitir el tráfico de la VLAN A hacia la VLAN B, el puerto troncal vecino también debe configurarse para permitir el tráfico de la VLAN A hacia la VLAN B. Por ejemplo, los puertos troncales se pueden utilizar para conectar un switch central a varios switches de distribución, que a su vez se conectan a diferentes switches de acceso. Esto permite una mejor escalabilidad y una mayor eficiencia de la red.

Puerto de Acceso vs. Puerto Troncal: 7 Diferencias Clave

Comprender la capacidad, las funcionalidades y las diferencias clave en el procesamiento de tramas de datos es fundamental para configurar eficazmente los puertos de switch de acceso y troncal en su red. Dado que la diferencia fundamental entre estos puertos radica en el número de VLAN que admiten, los administradores de red también deben considerar las siguientes distinciones clave:

| Factor | Puerto de Acceso | Puerto Troncal |

|---|---|---|

| Conectividad del Dispositivo | Recomendado para dispositivos finales que operan dentro de la misma VLAN. Ofrecen configuraciones de Calidad de Servicio (QoS) de mayor calidad y permiten una mayor interoperabilidad con otros componentes de red. | Recomendado para componentes de red como servidores y firewalls. Es más difícil garantizar una calidad de servicio óptima en conexiones de puerto troncal, ya que permiten la comunicación entre diferentes VLAN con distintas condiciones de red. |

| Configuración | Por defecto, admiten comunicación en la VLAN predeterminada de una red (VLAN 0). Los administradores deben configurar la VLAN específica en la que desean utilizar el puerto. | Por defecto, admiten comunicación entre todas las VLAN de la red. Los administradores deben aprovechar el "pruning" de VLAN, un proceso que permite reducir el tráfico de difusión innecesario en los puertos troncales. |

| Resolución de Problemas | Menos complejo, ya que solo afectan a una única VLAN. | Difícil, ya que amplían el soporte y afectan a múltiples VLAN. |

| Conmutación de Capa 2 vs. Capa 3 | Se utiliza en conmutación de capa 2, ya que no ofrece transferencia de datos entre subredes. Sin embargo, puede usarse junto con switches de capa 3 para proporcionar conectividad de capa 2 a dispositivos en la misma VLAN. | Al ofrecer transferencias de datos entre subredes IP y VLAN, los puertos troncales pueden utilizarse tanto en conmutación de capa 2 como de capa 3. |

| Protocolo de Árbol de Expansión (STP) | Se admite la implementación de STP configurada por VLAN. | Se admite la implementación de STP configurada por puerto. |

| Seguridad | Ofrece mejor seguridad y aislamiento de comunicaciones, ya que suelen configurarse con funciones de seguridad de puertos como filtrado de direcciones MAC y autenticación 802.1X. Reduce las posibilidades de acceso no autorizado. | Dado que permite la comunicación entre múltiples VLAN con diferentes niveles de seguridad, un puerto troncal es comparativamente menos seguro. |

| Dominio de Difusión | Solo admite un único dominio de difusión. | Admite múltiples dominios de difusión. |

¿Cuándo Utilizar Cada Tipo de Puerto?

Al elegir entre puertos de acceso y troncales, además de comprender las diferencias principales, es importante considerar los requisitos específicos de los dispositivos que se conectan y la jerarquía general de la red.

- Estaciones de Trabajo de Oficinas Locales: Los dispositivos conectados aquí a menudo solo requieren acceso a una sola VLAN o subred IP. Configurar los puertos de switch de conexión con puertos de acceso garantiza que los administradores controlen y tengan visibilidad sobre qué dispositivos acceden a qué recursos de red, ayudando a prevenir ataques o accesos no autorizados.

- Dispositivos de Red Compartidos: Los usuarios que operan en múltiples subredes IP o VLAN acceden a dispositivos de oficina como teléfonos IP, gateways VoIP, sistemas de videoconferencia e impresoras. Estos dispositivos deben conectarse a un puerto troncal para admitir este requisito. Sin embargo, si estos dispositivos se van a utilizar dentro de una sola subred, los puertos de acceso son adecuados.

- Entornos de Red Inalámbrica: Los habilitadores de redes inalámbricas, como los puntos de acceso, requieren permitir el acceso y la comunicación a través de múltiples VLAN. Esto exige que los puntos de acceso se conecten a un puerto de switch configurado como puerto troncal.

- Componentes de Almacenamiento y Gateway: Las redes que implementan sistemas RAID y dispositivos gateway, incluidos firewalls de red, deben conectar estos dispositivos a puertos troncales para permitir funciones de comunicación de red integrales.

- Entornos de Alta Disponibilidad: Los puertos troncales permiten conexiones redundantes en redes de alta disponibilidad, al tiempo que facilitan el acceso a múltiples VLAN. Al usar puertos troncales para conectar switches en una red de alta disponibilidad, los administradores pueden crear una topología de red resiliente que maneje la congestión del tráfico y proporcione un failover eficiente en caso de fallo de la red.

Cómo configurar puertos troncales (trunk) en switches Cisco | CCNA 200-301v1.1

Simplificar la Gestión de Puertos de Switch con Herramientas Especializadas

La gestión de puertos de switch puede volverse compleja, especialmente en redes grandes. Software especializado puede simplificar estas tareas, proporcionando herramientas para la asignación y gestión de puertos de switch de acceso y troncal con facilidad.

Herramientas como ManageEngine OpUtils ofrecen funcionalidades destacadas:

- Asignación Precisa y Actualizada de Puertos: Permite una vista holística y en tiempo real de la conectividad de los puertos de switch de su red. Identifica fácilmente los dispositivos conectados a cada puerto y soluciona problemas de red rápidamente.

- Monitoreo de Puertos con Inventario Centralizado: Mantiene un inventario centralizado de sus switches de red y sus puertos asociados, su estado, el tipo de conectividad de red y la dirección de red de todos los dispositivos finales conectados.

- Automatización del Escaneo y Asignación de Puertos: Con la opción de programar escaneos personalizados, automatiza el proceso de asignación de puertos, eliminando la necesidad de asignación manual, que puede ser lenta y propensa a errores.

- Integración con Otros Módulos: Se integra perfectamente con otros módulos para permitir un monitoreo eficiente del puerto de switch y del dispositivo IP final.

- Widgets de UI y Dashboards Intuitivos: Proporciona una interfaz fácil de navegar que permite a los administradores encontrar rápidamente la información necesaria. Los widgets del dashboard muestran métricas críticas y actualizadas del puerto de switch, ofreciendo una visión general del estado de los puertos de la red.

En general, estas herramientas son opciones confiables para la asignación y gestión de puertos de switch, proporcionando a los administradores de red información precisa, actualizada y personalizable sobre su red, además de ofrecer una interfaz fácil de usar y una implementación eficiente.

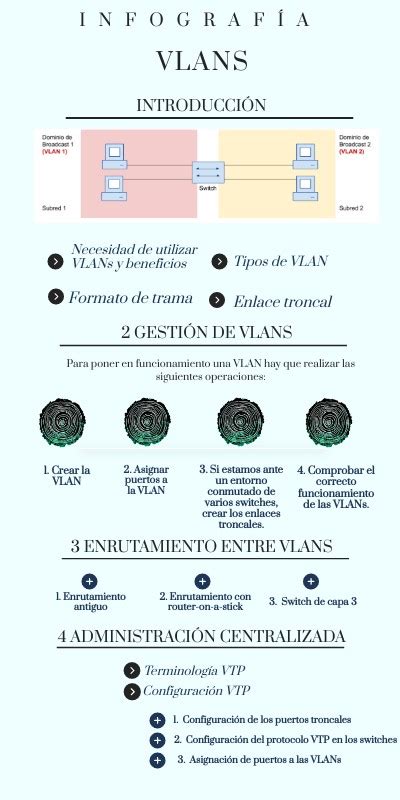

Un trunk es un enlace punto a punto entre dos dispositivos de red, en nuestro caso dos switches. Para la correcta entrega del tráfico de varias VLANs sobre un puerto trunk, los dispositivos deben utilizar el método de tagging (encapsulación) IEEE 802.1Q. No hay que olvidar guardar los cambios en la NVRAM (memoria NO volátil), o se perderán al reiniciar el Switch.