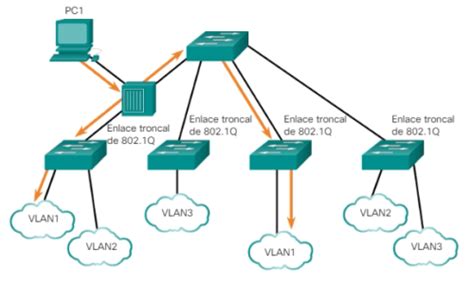

En el mundo de las redes, la correcta configuración de los enlaces troncales es fundamental para el funcionamiento eficiente y seguro de la infraestructura. Uno de los conceptos clave en la operación de enlaces troncales 802.1Q es la VLAN nativa. Comprender su propósito, funcionamiento y las implicaciones de una configuración incorrecta es esencial para cualquier administrador de red.

Fundamentos Clave: ¿Qué es la VLAN Nativa y Para Qué Sirve?

La VLAN nativa es una VLAN específica en un enlace troncal 802.1Q cuyas tramas se transmiten sin la etiqueta (tag) de VLAN. Por defecto, es la VLAN 1 en los switches Cisco. Su propósito principal es mantener la compatibilidad con dispositivos que no entienden el etiquetado de VLAN, como hubs o switches más antiguos. En los enlaces troncales IEEE 802.1Q, se utiliza el concepto de VLAN nativa. La VLAN nativa es una VLAN a la que, de forma excepcional, no se le agrega una etiqueta VLAN al reenviar tramas Ethernet a través de un enlace troncal. Es posible especificar una única VLAN nativa por cada puerto troncal.

El término “nativo” (Native) hace referencia a algo que se mantiene “en su estado original”. Las tramas Ethernet pertenecientes a la VLAN nativa son reenviadas a través del enlace troncal sin modificación alguna. Saber para qué sirve la VLAN nativa es clave: permite que el tráfico no etiquetado, como el de ciertos protocolos de control o dispositivos antiguos, pueda cruzar un enlace troncal.

Reconocimiento de VLAN en la VLAN Nativa

Para implementar el mecanismo fundamental de las VLAN -”reenviar tramas Ethernet únicamente entre puertos de la misma VLAN”-, es imperativo que se pueda identificar correctamente la VLAN de destino de cada trama. Las tramas de la VLAN nativa no pueden ser identificadas mediante una etiqueta. En su lugar, el reconocimiento de la VLAN correcta se logra al asegurar que la configuración de la VLAN nativa coincida en ambos switches del enlace troncal.

Por ejemplo, cuando un switch reenvía una trama de broadcast proveniente de un host en la VLAN nativa a través del puerto troncal, no le agrega ninguna etiqueta. Al recibir la trama sin etiquetar, el switch receptor la identifica como una trama de la VLAN nativa y la reenvía a todos los puertos que pertenecen a dicha VLAN.

¿Qué ocurre si las VLAN Nativas no coinciden?

Es posible especificar una VLAN nativa para cada puerto troncal. El número de la VLAN designada como nativa debe ser el mismo en ambos puertos del enlace troncal. Si las VLAN nativas no coinciden, las tramas Ethernet de las VLAN implicadas pueden ser interpretadas de forma incorrecta entre los switches, provocando pérdida de conectividad o comportamiento inesperado.

Consideremos un escenario donde la VLAN nativa no coincide: el puerto troncal de un switch tiene una VLAN configurada como nativa, mientras que el puerto troncal del switch opuesto mantiene otra VLAN como nativa. Cuando un host en una de estas VLANs envía una trama, el switch de origen la reenvía por el puerto troncal sin agregar una etiqueta, ya que su VLAN nativa es la configurada. El switch de destino, al recibir la trama sin etiqueta, la asocia a su propia VLAN nativa y la reenvía. Sin embargo, si el host de destino pertenece a una VLAN diferente, la trama será descartada, ya que no se realizará el procesamiento a nivel de IP. Una discrepancia de VLAN nativa impide la comunicación a través del enlace troncal para las VLANs afectadas.

La Trama 802.1Q: Un Vistazo a la Etiqueta (Tag)

Para comprender cómo se realiza este etiquetado, es necesario analizar la estructura de la trama 802.1Q. Para añadir la etiqueta, el tamaño de la trama tuvo que aumentarse en 4 bytes. El tamaño de una trama no etiquetada va de 64 a 1518 bytes, y una etiquetada, de 68 a 1522 bytes. La etiqueta 802.1Q inserta 4 bytes clave para identificar la VLAN y la prioridad del tráfico.

Estos 4 bytes se dividen en los siguientes campos:

- TPID (Tag Protocol Identifier): 16 bits. Se establece en el valor 0x8100 para identificar la trama como una trama etiquetada IEEE 802.1Q.

- PCP (Priority Code Point): 3 bits. Este campo indica el nivel de prioridad de la trama (0-7), que se puede utilizar para priorizar el tráfico (Calidad de Servicio - QoS).

- CFI / DEI: 1 bit. Anteriormente CFI (Canonical Format Indicator), ahora reutilizado como DEI (Drop Eligible Indicator), que indica si la trama puede ser descartada en caso de congestión.

- VID (VLAN Identifier): 12 bits. Identifica la VLAN a la que pertenece la trama. Aunque el campo es de 12 bits (0-4095), las VLAN utilizables en redes estándar van del 1 al 4094. El valor 0 se usa para tramas con prioridad sin VLAN asociada y 4095 está reservado.

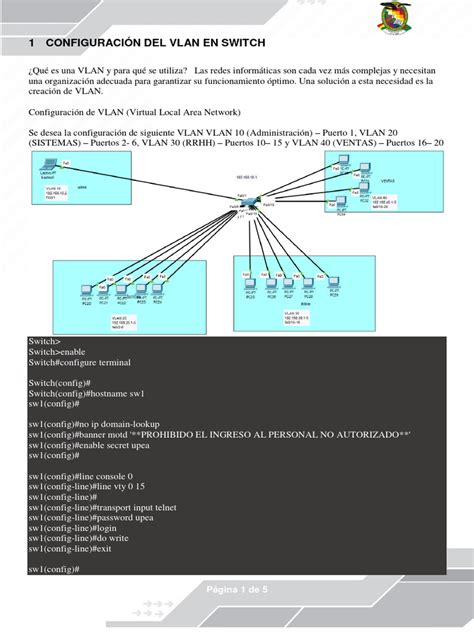

Cómo Configurar y Verificar la VLAN Nativa en Cisco

Por defecto, la VLAN nativa por defecto es la VLAN 1. Un switch Cisco recién salido de fábrica contiene por defecto una única VLAN activa: la VLAN 1. Inicialmente, todos los puertos pertenecen a esta VLAN.

Si deseas modificarla, existen varios comandos de Cisco IOS que permiten cambiar la VLAN nativa en un enlace troncal. Para verificar la configuración, el comando show interfaces [interfaz] switchport es muy útil. La salida de este comando te proporciona un informe detallado del estado del puerto. Para encontrar la VLAN nativa, debes buscar una de las siguientes líneas, dependiendo de la versión de IOS de tu equipo:

- En la mayoría de las versiones y en simuladores como Packet Tracer, la línea clave es: Trunking Native Mode VLAN: [ID de la VLAN]

- En versiones de IOS más modernas, la información puede aparecer como: Operational Native VLAN tagging: enabled, VLAN: [ID de la VLAN]

Laboratorio Práctico: Desmontando el Error “Native VLAN Mismatch”

Ahora que conocemos la teoría y los comandos, vamos a ver qué sucede en un entorno real cuando las cosas salen mal. Este es el error más común relacionado con la VLAN Nativa y una pregunta clásica del examen CCNA, conocido como la discrepancia de VLAN nativa o “el error de native VLAN mismatch”.

En un puerto troncal IEEE 802.1Q, es imperativo que la configuración de la VLAN nativa coincida con la del puerto opuesto. Si la configuración de la VLAN nativa no coincide, la comunicación en las VLANs con dicha configuración discrepante será interrumpida. Sin embargo, la comunicación en las VLANs no afectadas por la configuración de la VLAN nativa no presentará problemas. A continuación, se analizará un laboratorio de VLAN nativa con Packet Tracer para ver un ejemplo práctico de una discrepancia de VLAN nativa.

Configuración de Red del Laboratorio

Se configuran las VLANs 10, 20 y 30 extendiéndose entre dos switches (SW1 y SW2). La asignación de direcciones IP y VLANs para cada PC es la siguiente:

| PC | Puerto de conexión | VLAN | Dirección IP |

|---|---|---|---|

| PC11 | SW1 Fa0/1 | 10 | 192.168.10.11/24 |

| PC12 | SW2 Fa0/1 | 10 | 192.168.10.12/24 |

| PC21 | SW1 Fa0/2 | 20 | 192.168.20.21/24 |

| PC22 | SW2 Fa0/2 | 20 | 192.168.20.22/24 |

| PC31 | SW1 Fa0/3 | 30 | 192.168.30.31/24 |

| PC32 | SW2 Fa0/3 | 30 | 192.168.30.32/24 |

Adicionalmente, los puertos Fa0/24 de SW1 y SW2 se configuran como puertos troncales 802.1Q, estableciendo una VLAN nativa específica (por ejemplo, VLAN 10).

Escenario 1: En una Configuración Correcta

Cuando la VLAN nativa coincide en SW1 y SW2, la comunicación es posible a través de ambos switches dentro de las VLANs configuradas (10, 20 y 30). Los pings entre hosts en la misma VLAN son exitosos, indicando una conectividad completa.

Escenario 2: En Caso de Discrepancia de VLAN Nativa (Mismatch)

Ahora, generaremos una discrepancia de VLAN nativa entre los puertos troncales de SW1 y SW2. La solicitud de ping desde un PC (por ejemplo, PC11) a otro PC en la misma VLAN (PC12) no recibirá una etiqueta de VLAN al ser reenviada desde el puerto troncal de SW1, ya que la VLAN nativa en SW1 es la configurada. Posteriormente, la solicitud de ping sin etiquetar es recibida por SW2. Las tramas Ethernet sin etiquetar son asociadas a la VLAN nativa configurada en SW2. Si esta VLAN nativa no coincide con la de SW1, la solicitud de ping no será reenviada al puerto correcto del PC de destino, ya que dicho puerto no pertenece a la VLAN nativa de SW2. Como resultado, el ping falla.

La comunicación en la VLAN afectada por la discrepancia se ve interrumpida. Si no existe una entrada de caché ARP para el PC de destino en el PC de origen, el proceso de resolución de direcciones ARP también fallará. Sin embargo, la comunicación dentro de otras VLANs, que no están involucradas en la configuración de la VLAN nativa discrepante, funciona correctamente.

Análisis Avanzado: Teoría vs. Realidad en Switches y Routers

La documentación oficial de Cisco a menudo presenta la discrepancia de VLAN nativa como un escenario en el que el enlace troncal deja de reenviar tráfico debido a un estado de PVID inconsistente. Sin embargo, en la práctica, el comportamiento puede depender de la plataforma, la versión de IOS y el modo de Spanning Tree Protocol (STP) utilizado. No siempre se observa una caída total del troncal, sino un funcionamiento incorrecto o parcial. Pruebas en emuladores como EVE-NG pueden mostrar que, si bien el troncal puede seguir operativo, la comunicación se ve afectada de manera no esperada, divergiendo de la teoría estricta.

NV en un Enrutador (Router-on-a-Stick)

La VLAN nativa también puede existir en un enrutador, especialmente en el diseño conocido como “Router-on-a-Stick”. En este esquema, el enrutador se conecta al conmutador mediante un enlace troncal. Es posible visualizar qué subinterfaz está configurada como nativa. Si un dispositivo no es Cisco y carece de la opción para configurar explícitamente la NV en una subinterfaz, la NV debe asignarse a la interfaz principal del enrutador.

Por ejemplo, si en el conmutador la NV es la VLAN 1, y en el enrutador no se crea una subinterfaz para la VLAN 1, la dirección IP para la NV debe configurarse en la propia interfaz física del enrutador. Esto se debe a que si se crea una subinterfaz para la VLAN 1, el tráfico desde el enrutador será etiquetado, y el conmutador descartará el tráfico etiquetado para la NV.

Riesgos de Seguridad: El Ataque de Doble Etiquetado (VLAN Hopping)

Aquí surge una aparente contradicción: ¿cómo es posible este ataque si previamente se estableció que un puerto troncal descarta las tramas etiquetadas que coinciden con su NV? La clave del ataque reside en cómo el primer switch procesa la trama antes de enviarla a través del enlace troncal.

El escenario del ataque de doble etiquetado se desarrolla de la siguiente manera: un atacante, conectado a un puerto de acceso configurado en la VLAN nativa (por ejemplo, VLAN 10), envía una trama con doble etiquetado: una etiqueta externa para la VLAN nativa (VLAN 10) y una interna para la VLAN objetivo (VLAN 20). El primer switch (S1) recibe la trama en su puerto de acceso. Para reenviarla a través del enlace troncal, procesa la etiqueta externa. Al identificar que corresponde a la VLAN nativa (VLAN 10), S1 retira esta etiqueta, ya que el tráfico de la NV debe enviarse sin etiquetar por el troncal. Al retirar la etiqueta externa, queda expuesta la etiqueta interna (VLAN 20). La trama, que ahora tiene una sola etiqueta para la VLAN 20, es enviada a través del enlace troncal. El segundo switch (S2) recibe una trama etiquetada estándar para la VLAN 20, la procesa normalmente y la reenvía a todos los puertos pertenecientes a la VLAN 20, alcanzando así el servidor objetivo.

De este modo, la vulnerabilidad no contradice la regla de descarte, sino que explota el comportamiento del switch de salida (S1) al procesar el tráfico de la VLAN nativa. El ataque tiene éxito porque el segundo switch nunca recibe una trama etiquetada con su propia VLAN nativa. Este tipo de vulnerabilidad subraya la importancia de una correcta segmentación y seguridad en la capa 2.

Casos de Uso y Lecciones del Mundo Real

Aunque no se recomienda usar la VLAN nativa para el tráfico de usuario, a veces puede ser muy conveniente. Por ejemplo, en un entorno donde solo habrá servidores y no se sabe exactamente en qué puertos se conectarán los servidores de virtualización, configurar todos los puertos de “usuario” del switch como troncales y seleccionar la VLAN de servidores como nativa puede ser una solución práctica. Los servidores normales con puertos de acceso funcionarán correctamente, mientras que los servidores de virtualización tendrán configurado un troncal. El propio servidor de virtualización funcionará a través de la NV del troncal sin etiquetar, mientras que sus máquinas virtuales de diferentes VLANs lo harán a través del troncal con etiquetas.

La VLAN nativa sigue siendo la protagonista oculta de la segmentación de red. Un estudio del IEEE de 2024 demostró que una configuración correcta de VLAN nativa reduce los dominios de difusión en un 41 % en las implementaciones de VoIP. Es crucial recordar que la VLAN nativa debe ser la misma en ambos extremos de una interfaz Trunk; de lo contrario, aunque el enlace funcione, se observarán mensajes de “mismatch native vlan”. La VLAN nativa se utiliza para que todos aquellos frames que no incluyen una etiqueta (tag), o sea untagged, sean enviados a la VLAN nativa y así se descartan. Por buena práctica, se recomienda que la VLAN de administración sea únicamente para ese rol, igual que la VLAN nativa; no deben ser asignadas a ningún departamento ni a ningún usuario.

tags: #diferencias #entre #switchport #trunk #native #y